Praxisnahe Umsetzung seit 2013

Ihr Experte für Datenschutz und Informationssicherheit

Löschen von Daten in der DSGVO — Details

Löschen von Daten in der DSGVO: Hier finden Sie wertvolle Details für Ihre Umsetzung

Home » Datenschutz-Grundlagen » Löschen von Daten Details

Weitere Details zum Löschen von Daten

Einleitung

Im Datenschutz spielt das Löschen von Daten eine besondere Rolle. Im Lebenszyklus der Daten ist der Abschluss der Datenverarbeitung ein wichtiger Schritt, damit keine Datenfriedhöfe entstehen.

Schon bevor Sie personenbezogene Daten oder sonstige Informationen verarbeiten oder verarbeiten lassen, sollten Sie sich fragen, wie lange Sie die Daten verarbeiten dürfen und wie Sie die Dauer begründen. IT-Systeme und Prozesse müssen so gestaltet sein, dass der Datenschutz berücksichtigt wird.

Folgende Risiken können bei einer falschen oder fehlerhaften Umsetzung beim Löschen von Daten entstehen:

- - Unzureichende oder übermäßige Löschung von Daten

- - Unstimmigkeiten im IT-System aufgrund fehlerhafter Datenlöschung

- - Minderung der Datenqualität

- - Verlust durch einen fehlerhaften systemübergreifenden Löschprozess

- - Keine, verspätete oder unzureichende Bearbeitung von Löschgesuchen

- - Missachtung anderer Rechtsvorschriften durch voreilige oder verspätete Löschungen

Diese Informationen stellen keine Rechtsberatung dar, sondern geben Anregungen zur Umsetzung. Für eine passgenaue Umsetzung nehmen Sie gerne Kontakt auf.

Inhalte

SchutzZiele im Datenschutz

Für betroffene Personen können diverse Nachteile entstehen, wenn der Verantwortliche der Datenverarbeitung keinen Überblick über die Datenverarbeitung mehr hat und nicht mehr benötigte Daten in verschiedenen Systemen ohne Grund speichert. Finden Sie hier die Ziele von Löschkonzepten aus Sicht des Datenschutzes.

- Vertraulichkeit: Kontrollverlust durch fehlende Regelungen oder unzureichende Löschmethoden können zu unbefugten Zugriffen auf die Daten führen.

- Verfügbarkeit: Fehlerhaft etablierte Löschprozesse können zu unbeabsichtigten Löschunen führen, die zu einem Nachteil der betroffenen Personen oder dem Unternehmen führen.

- Datenminimierung: Reduzierung der Daten auf das Notwendige der Datenverarbeitung.

- Nichtverkettung: Nicht mehr vorhandene Daten können nicht mehr mit anderen Ketten für weitere Verarbeitungen zweckentfremdet werden.

- Transparenz: Durch die Umsetzung eines Löschkonzeptes wird deutlich, auf welchen IT-Systemen Daten von betroffenen Personen gespeichert werden. Dies ist erforderlich, um betroffene Personen transparent über die Nutzung der personenbezogenen Daten zu informieren.

- Intervenierbarkeit: Machen betroffene Personen ihr Recht auf Datenlöschung geltend, kann dieses Gesuch fachgerecht umgesetzt werden. Weitere Verarbeitungen in IT-Systemen oder durch andere Abteilungen wird dadurch unterbunden.

Privacy by Design – Löschen der Daten

Der Vorgang des Löschens sorgt dafür, dass aus den gelöschten Daten selbst mit hohem Aufwand keine Informationen über bestimmte oder bestimmbare Personen mehr gewonnen werden können. Der Informationsgehalt gelöschter Daten darf somit nicht oder nur mit unverhältnismäßig hohem Aufwand reproduzierbar sein. Wenn Sie das mit Ihrem IT-System oder Prozess schaffen, haben Sie den Datenschutz gleich mit eingebaut. Schon bei der Auswahl von IT-Systemen durchdenken Sie auch den Löschprozess, wenn die Daten gelöscht werden müssen.

Der Vorgang des Löschens sorgt dafür, dass aus den gelöschten Daten selbst mit hohem Aufwand keine Informationen über bestimmte oder bestimmbare Personen mehr gewonnen werden können. Der Informationsgehalt gelöschter Daten darf somit nicht oder nur mit unverhältnismäßig hohem Aufwand reproduzierbar sein.

Die Löschung einer Information ist erst dann vollzogen, wenn auch keine Kopie (wie z.B. Backup oder Datenarchiv) mehr bei dem Verantwortlichen oder einem möglichen Auftragsverarbeiter gespeichert ist. Die Pflicht zur Löschung betrifft daher nicht nur den aktiven Datenbestand, sondern auch personenbezogene Daten in Sicherungskopien.

Soweit Protokolldaten personenbezogene Daten enthalten, unterliegen diese ebenso der Löschpflicht. Schließlich ist auch darauf zu achten, dass aus verarbeitungstechnischen Gründen erzeugte temporäre Daten gelöscht werden, soweit diese nicht ohnehin ihrer temporären Natur gemäß vorher automatisch gelöscht werden.

Sie möchten gerne mehr zu den Grundlagen des Datenschutzes im Allgemeinen wissen? Drücken Sie mehr Informationen zu den Grundlagen

Sie wollen in 4 Schritten ein Löschkonzept in Ihrem Unternehmen umsetzen? Finden Sie hier weitere Informationen.

Sie wünschen eine direkte Kontaktaufnahme und haben Fragen zum Löschen von Daten, die ggf. schnell beantwortet werden können?

Gesetzliche Vorgaben

Gibt es gesetzliche Umsetzungsfristen, wie z. B. beim Infektionsschutzgesetz oder bei der Abgabenordnung, sind die Daten unaufgefordert zu löschen, es sei denn, ein weiteres Speichern der Daten kann begründet werden.

Bei der Durchführung der Löschung ist es wichtig, dass die Daten nicht mehr rekonstruiert werden können. Einige Fragen ergeben sich in der täglichen Praxis. Diese Informationen sind eine hervorragende Ergänzung zu den Bausteinen des IT-Grundschutzes und dem SDM-Baustein.

- Die Notwendigkeit der Datenverarbeitung zur Erreichung des Zweckes ist entfallen.

- Eine Einwilligung für die Verarbeitung personenbezogener Daten wurde widerrufen.

- Für bestimmte Zwecke wurde einen Widerspruch gegen die Datenverarbeitung geltend gemacht und – außer bei Direktwerbung — liegen keine überwiegenden Interessen des Verantwortlichen vor.

- Die Daten wurden unrechtmäßig verarbeitet.

- Die Datenschutzaufsichtsbehörde ordnet die Löschung der Daten an.

Sie haben Verarbeitungen mit einem höheren Schutzbedarf? Dies sollte sich auch im Löschkonzept widerspiegeln. Eine gewissenhafte Planung, Umsetzung und Protokollierung stellt sicher, dass die Löschung der Daten fachgerecht erfolgt. Der Aufwand für z. B. Löschung von Gesundheitsdaten, biometrischen Daten, Daten von Minderjährigen oder Daten, die dem Berufsgeheimnis gem. § 203 StGB unterliegen wird jedoch deutlich höher sein.

Fragen zur Umsetzung

Beachten Sie das Risiko bei der Auswahl der Löschmethodik — Können Sie diese Fragen beantworten?

- Unterstützt das Löschprogramm alle verwendenten Endgeräte und Betriebssysteme?

- Hat das Löschprogramm zur Zeitpunkt der Löschung immer Zugriff auf alle Daten?

- Unterstützt das Löschprogramm gängige Standards, die anerkannter Weise dem Stand der Technik entsprechen?

- Erzeugt das Löschprogramm ein aussagekräftiges Löschprotokoll?

- Wird das Löschprogramm aktuell gehalten?

- Kann die Funktion des Löschprogrammes kontrolliert werden?

- Kann das Löschprogramm die Anforderungen Ihres Unternehmens überhaupt umsetzen, wie z. B. verschiedene Zeitpunkte und Unterscheidung in verschiedene Datenkategorien?

- Führt das Löschprogramm zu Inkonsistenzen in Ihrem Unternehmen?

- Sorgt das Löschprogramm dafür, das rekonstruierte Daten aus dem Backup wieder gelöscht werden?

Löschmethodik

Für die Löschung kommen, je nach Verarbeitung und dem Schutzbedarf , der Menge der zu löschenden Daten und der Art der Datenträger verschiedene Methoden in zur Löschung in Betracht. Nicht jede Methode ist gleich wirksam. Nachfolgend finden Sie gute und weniger gute Beispiele für Löschmethoden in absteigender Wirksamkeit. Wenn keine wirksamen Methoden zur Löschung bestehen, ist es aber immer noch besser, überhaupt eine Löschung durchzuführen. Das hängt sicherlich vom Schutzziel der Daten und die Risiken für die betroffenen Personen ab. Organisatorische Methoden sollten dann am Ende doppelt geprüft werden — man kann ja immer mal etwas im Alltag vergessen.

- Austragen aus elektronischen Verzeichnissen bzw. Tabellen und anschließender Reorganisation

- Mehrfaches Überschreiben einzelner Datenfelder durch geeignete Löschprogramme

- Komplettes Überschreiben ganzer Datenträger mit speziellen Lösch- oder Anwendungsprogrammen.

- Physikalische Zerstörung des Datenträgers (bspw. Papier, Festplatten, SSD-Speicher) durch mechanisches Zerkleinern, Einschmelzen oder Verbrennen.

- Austragen aus elektronischen Verzeichnissen bzw. Tabellen bspw. durch Löschbefehle auf Betriebssystemebene.

- Schnellformatieren von Datenträgern.

- Freigabe von Datenträgern (z. B. eines USB-Sticks) zur Wiederverwendung durch Organisationsanweisung.

- Verbot, personenbezogene Daten nicht mehr für unbefugte Zwecke verwenden zu dürfen.

- Zusage, Daten nicht mehr verwenden zu wollen.

Löschebenen

Um ein Löschen von Daten fachgerecht zu gestalten, sind verschiedene Ebenen zu betrachten, wie die Datenebene, die Ebene der Systeme und Dienste und die Ebene der dazugehörigen Prozesse. In der folgenden Übersicht aus dem SDM-Modell “Löschen und Vernichten” finden Sie einzelne Merkmale pro Ebene und was dabei zu beachten ist.

Sorgen Sie dafür, dass ein gezieltes Löschen von Datenfeldern, ‑sätzen und definierter Gruppen von Daten möglich ist.

Löschen Sie nur die notwendigen Daten aus den Systemen gem. Löschkonzept.

Sorgen Sie dafür, dass ein Löschen ohne Integritätsverlust des Datenbestandes stattfindet.

Löschen Sie keine Daten, wenn dadurch das IT-System nicht mehr korrekt funktioniert.

Beachten Sie die Zweckbindung.

Löschen Sie keine Daten, die noch benötigt werden, z. B. Protokolldaten für die Kontrollle der Datenverarbeitung.

Seien Sie sehr genau, wenn Sie Daten mit einem höheren Schutzbedarf löschen.

Überschreiben Sie, wenn möglich, Daten, Datenfelder- und ‑attribute oder komplette Datenträger mit speziellen Löschprogrammen.

Nutzen Sie Schreddern zur Vernichtung von Datenträgern jeder Art. Die Vorgaben dafür finden Sie in der DIN-Vorschrift 66399. Ein Einschmelzen oder Verbrennen von Datenträgern jeder Art verringert die Chancen auf Wiederherstellung.

Sorgen Sie auch bei Systemen und Diensten, dass diese nach dem Löschen noch funktionieren.

Protokollieren Sie den Löschprozess.

Gestalten Sie Protokollierung von Löschungen, dass keine personenbezogenen Daten im Protokoll gespeichert werden.

Überwachen Sie die Durchführung der Löschfristen unter Nutzung von Zeitstempelsystemen oder Auswertungen entsprechender Löschattribute durch technische Systeme.

Dokumentieren Sie die Löschfristen und die dazugehörige Begründung im Verzeichnis der Verarbeitungstätigkeiten.

Erstellen Sie ein übergreifendes Löschkonzept.

Berücksichtigen Sie Protokolldaten und die Aufbewahrungs- und Zweckbindungsvorgaben

Vergessen Sie nicht, Vorgaben im Löschen bei eingesetzten Auftragsverarbeitern zu etablieren.

Richten Sie Prozesse zur zeitgesteuerten, automatisierten Löschung ein.

Dokumentieren Sie den jeweiligen Löschgrund (z. B. Löschgesuch).

Etablieren Sie Prozesse zur Überwachung der Rücksicherung hinsichtlich möglicher Löschpflichten.

Schaffen Sie Regelungen zum Umgang mit Verschlüsselungsschlüsseln von zu löschenden (verschlüsselten) Daten.

Regeln Sie die Dokumentation von veröffentlichten von Daten, z. B. im Internet.

Regeln Sie die Protokollierung der Übermittlung personenbezogener Daten an Dritte, damit diese über Löschgesuche informiert werden können.

Verschaffen Sie sich einen Überblick über die verschiedenen Datenträgern (Anzahl und Speicherorte, z. B. Cloud-Backups).

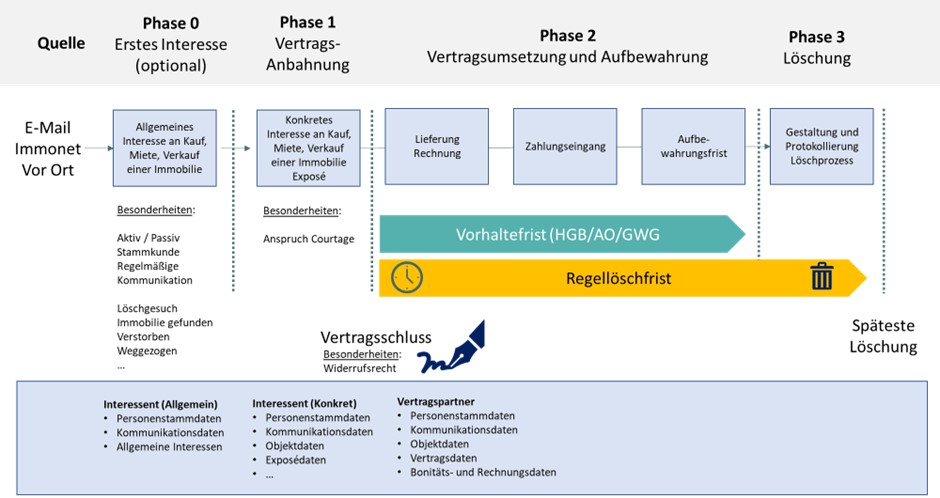

Die meisten Datenverarbeitungen durchlaufen mehrere Phasen. Von der Erhebung bis zur Vernichtung. Für jede Phase mag es Eigenheiten geben. Danach richten sich auch die Startzeitpunkte oder Löschfristen. An diesem Beispiel werden die unterschiedlichen Phasen bei einem Immobilienmakler schematisch vereinfacht dargestellt.

Begriffsdefinitionen

Legen Sie im Unternehmen Begriffe zentral fest, die von allen Fachbereichen einheitlich verstanden und abgewendet werden sollten. Nur wenn alle sich an die entsprechenden Regeln halten, kann ein ganzheitliches und wirksames Löschverzeichnis erstellt werden. Im folgenden werden ein paar Begrifflichkeiten erklärt und mit Beispielen ergänzt. Klicken Sie auf die jeweiligen Reiter für weitere Informationen.

Fristen beginnen zu unterschiedlichen Startzeitpunkten, die einmalig festgelegt und dann einheitlich in den Verarbeitungstätigkeiten angewendet werden.

Beispiele:

- - „sofort“ – Die Löschung erfolgt direkt.

- - 14 Tage – Löschung von nicht bestätigten Interaktionen

- - 6 Wochen für die Speicherung der Logfiles der Webseite

- - 6 Monate (für abgesagte Bewerbungen im Unternehmen, wenn der Zeitraum für einen Rechtsanspruch gem. Allgemeinen Gleichbehandlungsgesetz vergangen ist)

- - 4 Jahre (die sich aus dem BGB ergebende dreijährige Verjährungsfrist oder aus dem Ordnungswidrig-keitengesetz, die mit Schluss des Kalenderjahrs beginnt)

- - 6 Jahre (Abgabenordnung)

- - 10 Jahre (steuer- und handelsrechtliche Aufbewahrungspflicht von sechs bzw. zehn Jahren, beginnend ab Ende des Kalenderjahres).

- - 30 Jahre (Darlehensverträge nach Vertragsende, Urteile und Prozessakten)

Können Daten aus IT-Systemen nicht sofort gelöscht werden, werden risikoreduzierende Maßnahmen getroffen. Dabei werden folgende Faktoren berücksichtigt:

- - Risiko für Betroffene

- - Umfang der Personendaten / Anzahl Betroffene

- - Aufwand der Vernichtung

- - Wirksamkeit der risikoreduzierenden Maßnahmen

- - Dauer der maximalen Aufbewahrungsdauer

Finden Sie anbei ein paar Beispiele für Maßnahmen zur Risikominimierung:

Anonymisieren | Beim Anonymisieren wird der Personenbezug der Daten entfernt. Dadurch können die Daten nicht oder nur mit einem unverhältnismäßig hohen Aufwand einer Person zugeordnet werden. Daten vollständig zu anonymisieren ist teilweise nicht möglich. Im Zeitalter von Big Data beziehungsweise der Verfügbarkeit umfassender zusätzlicher Informationen lässt sich der Personenbezug oft wiederherstellen (De-Anonymisierung). Dem Vernichten ist immer Vorrang zu geben. |

Schlüssel zur Entschlüsselung vernichten | Die Vernichtung aller vorhandenen Schlüssel zur Entschlüsselung der entsprechenden Daten ist eine vorübergehende Maßnahme, bis der Datenträger entsprechend physisch vernichtet wird. Das Restrisiko einer Datenwiederherstellung ist von der Stärke der Verschlüsselung (Algorithmus, Schlüssellänge etc.) abhängig. |

Zugriff sperren | Der Zugriff wird auf wenige Personen beschränkt (zum Beispiel Systemadministrator). Zusätzlich wird eine umfassende Protokollierung und deren Kontrolle implementiert, um den Zugriff auf die Daten kontrollieren zu können. |

Pseudonymisieren | Beim Pseudonymisieren werden die personenbezogenen Daten durch geheime Identifikatoren ersetzt. Dadurch kann der Personenbezug nur über den Pseudonymisierung-Schlüssel wiederhergestellt werden. |

Referenzen löschen | Eine weitere Maßnahme ist die Löschung der Referenzen. Dadurch können die Personendaten über die Suchmechanismen nicht mehr gefunden werden, sind im System aber noch vorhanden. |

Für jede Löschung wird die Vernichtungsmethode angegeben, die dafür sorgt, dass die Daten mit angemessenem Aufwand und nachweisbar nicht mehr hergestellt werden können. Beim Vernichten von Daten müssen alle Speicherorte und auch die Art verwendeten Datenträger berücksichtigt werden. Bei der Anschaffung von Systemen und Anwendung werden – sofern mit dem Hersteller umsetzbar – die Vernichtung der Daten bereits in den IT-Systemen geplant. Der Hersteller hat entsprechende Unterlagen zur Verfügung zu stellen.

Beispiele:

Physische Vernichtung

| Durch die physische Vernichtung des Datenträgers (z. B. durch mechanisches Zerkleinern (Schreddern oder Einschmelzen) werden die Daten vollumfänglich vernichtet. Bei der Weitergabe an Dritte zur Entsorgung (wie auch bei einem Austausch oder bei einer Reparatur von Festplatten) ist durch entsprechende Maßnahmen zu gewährleisten, dass die ausgetauschte Festplatte nicht weiterverwendet wird und so Daten möglicherweise durch eine Drittperson wieder rekonstruiert werden können. Weitere Informationen hierzu finden sich in der DIN — Norm 66399 (Büro — und Datentechnik – Vernichten von Datenträgern). |

Magnetische Löschung | Spezielle Löschgeräte ermöglichen durch eine spezifische Magnetisierung das Löschen der Informationen ganzer Festplatten, so dass die Reproduktion von Daten unmöglich oder weitgehend erschwert wird. Solche Löschgeräte können selbst bei defekten Festplatten noch wirksam eingesetzt werden, funktionieren hingegen bei optischen oder nicht flüchtigen Speichermedien nicht. |

Technisches Überschreiben (Wipen) | Einzelne Dateien oder auch ganze wieder beschreibbare Speichermedien können durch mehrmaliges Überschreiben mit zufälligen Zeichenfolgen (Wipen) nachhaltig gelöscht werden. Die Daten sind mehrmalig zu überschreiben, da beim einmaligen Überschreiben noch eine magnetische Restladung auf dem Datenträger gemessen werden kann, die für eine Rekonstruktion der ursprünglichen Daten ausreicht. |

Löschen nicht flüchtiger elektronischer Speichermedien (Solid State Disks) | Moderne Systeme sind oft mit nicht flüchtigen elektronischen Speichermedien, den Solid State Disks (SSD) ausgestattet. Bedingt durch den Aufbau einer SSD – Festplatte lassen sich die gespeicherten Daten nicht mehr im herkömmlichen Sinn durch mehrmaliges Überschreiben (Wipen) oder Magnetisierung löschen. Die meisten SSD-Festplatten unterstützen für die Löschung sämtlicher Daten entsprechende Befehle (z. B. ATA Secure Erase). Ist eine SSD — Festplatte ohne Unterstützung des Löschbefehls im Einsatz, so sind die Daten vorgängig zu verschlüsseln und die Festplatte ist bei der Aussonderung physisch zu vernichten (Schreddern). |

Logische Löschung | Unter der logischen Löschung ist die Vernichtung des Zugriffsschlüssels (Index) auf die Daten zu verstehen. Bei Dateien, die mit einem Delete — Befehl entfernt, bzw. in den elektronischen Abfalleimer gelegt werden, wird nur die Indexdatei der Datei entfernt. Durch Wiederherstellen der Indexdatei kann wieder auf die Datei zugegriffen werden. |

Vorhaltefrist: Für jede Datenart ist zu klären, wie lange sie in der Verarbeitungstätigkeit erforderlich ist. Der Zeitraum, in der die Daten aufgrund fachlicher Anforderungen oder gesetzlicher Aufbewahrungspflichten mindestens verfügbar sein muss, wird als Vorhaltefrist bezeichnet. Nach Ende der Vorhaltefrist entfällt der Zweck der Datenverarbeitung. Sie müssen dann innerhalb einer datenschutzrechtlichen vertretbaren Frist gelöscht werden.

Aufbewahrungsfrist: Frist, für die eine Datenart nach rechtlichen Vorgaben in der verantwortlichen Stelle verfügbar sein muss.

Regellöschfrist: Die Regellöschfrist ist die Summe der Vorhaltefrist und der datenschutzrechtlich vertretbaren Frist für die Gestaltung der Löschprozesse.

Nach Ende der Regellöschfrist müssen die entsprechenden Bestände der Datenart in allen analogen und digitalen Systemen des Unternehmens gelöscht sein. Dies schließt die Löschung bei Auftragsverarbeitern ein.

Die Löschregel ist eine Kombination aus Löschfrist und der jeweiligen Bedingung für den Startzeitpunkt. Finden Sie hier einige Beispiele:

Beispiel | Mögliche Löschregel |

Bücher und Aufzeichnungen, Inventare, Jahresabschlüsse, Lageberichte, die Eröffnungsbilanz sowie die zu ihrem Verständnis erforderlichen Arbeitsanweisungen und sonstigen Organisationsunterlagen, Buchungsbelege und Unterlagen nach Artikel 15 Absatz 1 und Artikel 163 des Zollkodex der Union, | 11 Jahre nach dem Ende des jeweiligen Geschäftsjahres, in dem die Buchung in der Bilanz berücksichtigt wurde, sofern keine kürzere Aufbewahrungfristen zugelassen sind. |

Interessentendaten | 1 Jahr nach Bearbeitung der Anfrage |

E‑Mail-Newsletter | 1 Monat nach nicht erfolgtem Double-Opt-In Sofort nach einem “Hard-Bounce”-Signal (z. B. E‑Mail-Adresse ungültig), 2 Jahre bei ersichtlicher Inaktivität des Empfängers, Sofort bei Widerruf des Betroffenen |

Wenn Sie eine professionelle Unterstützung im Bereich Löschen suchen,

sollten wir uns kennenlernen!

Finden Sie hier eine Auswahl von Dienstleistungen. Mit einen Klick auf die Schaltfläche erhalten Sie mehr Informationen

Datenschutzberater DSGVO

Mit einer modernen Beratung im Bereich Datenschutz und Informationssicherheit sparen Sie interne Ressourcen und setzen Ihr Projekt zeitnah um. Ich biete stundenweise eine Datenschutzberatung von A‑Z.

Datenschutzbeauftragter DSGVO

Informationssicherheitsbeauftragter

Ich berate Sie in allen Bereichen der Informationssicherheit. Schützen Sie Ihre Daten vor den Gefährdungen dieser Zeit nach dem Stand der Technik nach bewährten Methoden. Erfüllen Sie die Anforderungen des IT-Grundschutzes?

Datenschutzkonforme Website

Benötigen Sie regelmäßige Reports über alle Websites inkl. Unterseiten, auch in englischer Sprache? Hätten Sie gerne eine aktive Information, wenn sich die Rechtslage ändert und Sie aktiv werden müssen. Ich biete praxisnahe Maßnahmen zur Optimierung!

Videoüberwachung DSGVO

Datenschutz-Schulungen DSGVO

Praxisnahe Schulungen im Datenschutz und in der Informationssicherheit sind für Unternehmen unerlässlich. Ich biete Präsenz-Veranstaltungen, Webinare und E‑Learning-Kurse an. Schulen Sie Ihre Beschäftigten zielgruppengenau und passend auf Ihr Unternehmen.

Preise Datenschutz und Informationssicherheit

Kundenstimmen

Zufriedene Kunden empfehlen meine Dienstleistung weiter. Überzeugen Sie sich.

Mit einer hohen datenschutzrechtlichen, organisatorischen und sicherheitsrelevanten Kompetenz hat Herr Niehoff unser Unternehmen schnell und mit außerordentlicher Unterstützung bei der Umsetzung der DSGVO unterstützt. Das Coaching hat sich bezahlt gemacht.

Sie schaffen es, dieses Thema so interessant zu verpacken, dass ich trotzdem am Ende mit einem Lächeln aus den Meetings gehe.

Nach dem ersten Start haben wir schnell gemerkt, dass es ohne professionelle Hilfe nicht weitergeht. Herr Niehoff hat uns hier auf die richtige Spur gebracht und wir uns auch in Zukunft weiter unterstützen. Vielen Dank für die super schnelle Reaktion und Hilfe in der Krise! Wir freuen uns auch in Zukunft einen starken Partner an der Seite zu haben! Karsten Lorenzen, Geschäftsführer Testexperten KLE GmbH

Kontakt

- Direkte Betreuung

- Zeitnahe Erstellung von Löschkonzepten

- Zeitnah verfügbar

Buchen Sie ein kostenfreies Erstgespräch uns lassen Sie über Ihre Auftragsverarbeitung sprechen.