Praxisnahe Umsetzung seit 2013

Ihr Experte für Datenschutz und Informationssicherheit

Risikomanagement und Datenschutz-Folgenabschätzung

Risikomanagement und Datenschutz-Folgenabschätzung: Können Sie diese 8 Fragen beantworten?

Home » Datenschutz-Grundlagen » Risikomanagement und Datenschutz-Folgenabschätzung

Risikomanagement: Der Überblick

Als verantwortliches Unternehmen sind Sie verpflichtet, ein Risikomanagement einzuführen. Erst, wenn Sie das Risiko der Verarbeitung für die Rechte und Freiheiten der betroffenen Personen ermittelt haben, können Sie auch angemessene Prozesse etablieren. Grundsätzlich gilt: Je höher Sie das Risiko der Datenverarbeitung für betroffene Personen einschätzen, desto mehr müssen Sie auch tun. Haben Sie ein normales Risiko ermittelt, haben Sie einen geringeren Aufwand. Die Risikobewertung ist daher die Basis für nahezu alle anderen gesetzlichen Vorgaben der DSGVO.

Das Geheimnis der Umsetzung: Nutzen Sie das Wissen von Experten, die ein Risikomanagement im Datenschutz bereits mehrfach in Unternehmen Ihrer Größe und Branche etabliert haben.

Eine Datenschutz-Folgenabschätzung ist – vereinfacht ausgedrückt – eine Detailprüfung der Datenverarbeitung. Sie ist immer dann durchzuführen, wenn bei der Verarbeitung voraussichtlich ein hohes Risiko für die Rechte und Freiheiten natürlicher Personen zur Folge hat. Die gesamte Verarbeitungskette und alle beteiligten Dienstleister, IT-Systeme und die etablierten technischen und organisatorischen Maßnahmen sind vorab auf Gesetzeskonformität zu prüfen.

Was beinhaltet das Risikomanagement im Datenschutz und was ist eine Datenschutz-Folgenabschätzung? Auf dieser Seite finden Sie Antworten auf (fast) alle Fragen.

Diese Informationen stellen keine Rechtsberatung dar, sondern geben Anregungen zur Umsetzung. Für eine passgenaue Umsetzung nehmen Sie gerne Kontakt auf.

Inhalte

Risikomanagement: Das Fundament

Wenn das Unternehmen eine Risikobewertung nicht oder nicht fachgerecht durchgeführt und dokumentiert wird: Wie können Sie die darauf aufbauenden Maßnahmen, wie zum Beispiel die Sicherheit der Verarbeitung oder die Auskunftsrechte der betroffenen Personen erfüllen? Je höher das Risiko ist, desto mehr Aufwand entsteht für die Umsetzung der DSGVO. Vermeiden Sie aber unnötige Aufwände im Unternehmen, wenn Sie nachweisen können, dass Sie das Risiko der Verarbeitung für die Rechte und Freiheiten der betroffenen Personen als „Normal“ eingestuft haben.

Beachten Sie mögliche Sanktionen!

Was ist, wenn bei einer Datenverarbeitung eine Datenschutzverletzung entsteht und Sie nicht nachweisen können, dass Sie angemessene Maßnahmen zum Schutz der Daten etabliert hatten?

Die Höhe variiert sicherlich von Unternehmen und dem Risiko der Verarbeitung, aber Verfehlungen können schnell recht teuer werden (4 % vom Vorjahresumsatz oder 20.000.000 Euro, je nachdem was höher ist). Aber so weit wird es hoffentlich nicht kommen.

Risikomanagement: Wofür soll das gut sein?

Der Gesetzgeber hat vorgesehen, dass das jeweilige Unternehmen die Umsetzung der DSGVO am Risiko der Verarbeitung ausrichten soll. Dafür muss zunächst ein Konzept erstellt werden, um den Begriff des Risikos und die Methodik zur Ermittlung des Risikos im Unternehmen zu etablieren. Die Methodik wird dann vom Fachbereich auf die jeweilige Verarbeitungstätigkeit angewendet. In einem zweiten Schritt ist dann noch zu ermitteln, ob eine Datenschutz-Folgenabschätzung durchgeführt werden muss.

Eine intensive Auseinandersetzung mit dem Thema ist erforderlich, um diese Aufgabe zu erfüllen.

Bei der Erarbeitung eines geeigneten Risikomanagement-Konzeptes müssen diverse Begriffe erst einmal in Ihrem Unternehmen definiert werden, wie zum Beispiel Eintrittswahrscheinlichkeit, Schutzbedarf, Risiko, Gefährdungen, Schutzziele, Auswirkung oder Risikoquellen. Dann erstellen Sie einen Prozess, damit Sie nachweisen können, dass Sie das Konzept auf die Verarbeitungstätigkeiten angewendet haben.

Suchen Sie sich für diese Aufgabe einen Experten!

Die Umsetzung eines Konzeptes für ein Risikomanagement, die Prüfung der Notwendigkeit einer Datenschutz-Folgenabschätzung und ggf. deren Durchführung ist eine schwierige und umfangreiche Aufgabe, wenn so etwas noch nie gemacht worden ist. Sind die Hausaufgaben gemacht, können Sie selbst einer Prüfung einer Aufsichtsbehörde gelassen entgegensehen.

Prüffragen für die Geschäftsleitung

Fragen Sie sich als Vertretung der Geschäftsleitung: Machen wir im Datenschutz alles richtig? Dann stellen Sie Ihrem Personal oder dem Datenschutzbeauftragten die folgenden Fragen und lassen sich entsprechende Nachweise vorlegen.

- Ist ein geregelter Prozess zum Management von Datenschutzrisiken für die Rechte und Freiheiten von Betroffenen eingerichtet worden?

- Bildet der Prozess die Identifikation potentieller Risiken ab, einschließlich der Bewertung für die Auswirkungen auf Rechte und Freiheiten der betroffenen Personen, der Festlegung von Maßnahmen zur Risikobehandlung, der Überwachung der Risikobehandlung und der Kommunikation an die verantwortlichen Personen im Unternehmen?

- Ist ein geregelter Prozess zur Ermittlung der Notwendigkeit einer Datenschutz-Folgenabschätzung eingerichtet und wird sichergestellt, dass für Verarbeitungstätigkeiten mit einem hohen Risiko eine Datenschutz-Folgenabschätzung durchgeführt wird?

- Werden die nationalen und europäischen Vorgaben (Whitelist) der Aufsichtsbehörden berücksichtigt?

- Werden Risiken für die Rechte und Freiheiten von Betroffenen aus Projekten, dem Regelbetrieb, bei Datenschutzverletzungen, aus Prozessen für datenschutzrechtliche Technik bzw. Voreinstellungen sowie Risiken aus Datenschutz-Folgenabschätzungen berücksichtigt?

- Ist ein geregelter Prozess zur Konsultation mit der Aufsichtsbehörde eingerichtet, wenn trotz getroffener Maßnahmen nach erfolgter Datenschutz-Folgenabschätzung ein hohes Risiko für die Rechte und Freiheiten von Betroffenen besteht?

- Sind die Verantwortlichkeiten im Unternehmen eindeutig geregelt und ist der Datenschutzbeauftragte in den Prozess eingebunden?

- Wird durch einen Prozess geregelt, dass alle weiteren Pflichten der DSGVO, zum Beispiel technische und organisatorische Maßnahmen für Verarbeitungstätigkeiten abgeleitet und dokumentiert werden?

Sie wollen in 4 Schritten ein Konzept zum Risikomanagement und zur Ermittlung der Notwendigkeit einer Datenschutz-Folgenabschätzung erstellen? Finden Sie hier weitere Informationen.

Sie wünschen eine direkte Kontaktaufnahme und haben ein paar Fragen, die ggf. schnell beantwortet werden können? Gerade beim Risikomanagement benötigt man eine erste Orientierung zu diesem komplexen Thema.

Was ist Risikomanagement?

Jedes Unternehmen sollte ein Risikomanagement zur Erkennung und Handhabung von Unternehmensrisiken etablieren. Gesellschaften mit beschränkter Haftung (GmbHs), Aktiengesellschaften und Kommanditgesellschaften auf Aktien (KGaAs) sowie ihnen gleichgestellte Gesellschaftsformen wie GmbH & Co. KGs führen aufgrund der gesetzlichen Pflicht ein Risikofrüherkennungssystem ein.

Börsennotierte Aktiengesellschaften müssen das Früherkennungssystem auch durch einen Abschlussprüfer prüfen lassen (§ 317 Abs. 4 HGB). Aus den allgemeinen gesetzlichen Sorgfaltspflichten eines ordentlichen Geschäftsführers lässt sich ableiten, ein dem Unternehmen bzw. der Unternehmensgruppe angemessenes und wirtschaftlich vertretbares Führungs‑, Überwachungs‑, Risiko- und Compliance-Managementsystem einzuführen und zu unterhalten.

Für kleinere Unternehmen gibt es entsprechend vereinfachte Verfahren, die es ermöglichen, mit wenig Aufwand ein angemessenes Risikomanagement umzusetzen. Sprechen Sie mich gerne an, wenn Sie mehr zu einem Risikomanagement für kleinere Unternehmen erfahren wollen.

Die Risikoidentifikation (oder auch Risikoerkennung) ist die erste Stufe im Risikomanagement. Dabei werden alle auf ein Unternehmen einwirkenden Risiken systematisch erfasst und gesammelt (Inventur). Dazu gehören auch die Risiken, die sich aus Verfehlungen im Datenschutz oder Datenschutzverletzungen ergeben. Beim Datenschutz steht jedoch die betroffene Person im Mittelpunkt der Betrachtung. Die Risiken für die Rechte und Freiheiten natürlicher Personen können zum Beispiel zu Verletzungen der informationellen Selbstbestimmung und Kontrolle über die eigenen Daten, zu finanziellen, gesellschaftlichen, sozialen oder gesundheitlichen Problemen führen.

Bei der Risikoanalyse werden die bei der Risikoidentifikation ermittelten Risiken auf Ursachen, Häufigkeit und Wahrscheinlichkeiten untersucht. Dabei werden unterschiedliche Sachverhalte und Gefahrensituationen einbezogen. Das Ziel der Analyse besteht darin, alle wahrscheinlichen Gefahren zu finden und zu erfassen.

Bei einer Risikoquantifizierung werden die identifizierten Risiken durch eine geeignete Wahrscheinlichkeitsverteilung sowie die Bewertung des Risikos durch ein geeignetes Risikomaß beziffert. Durch ein Risikomaß ist es möglich, Risiken zu vergleichen, die durch unterschiedliche Verteilungen beschrieben werden, zu priorisieren, zusammenzufassen und im Hinblick auf die Bedeutung des Unternehmens zu beurteilen.

Aufgrund fehlender Daten über Risiken und fehlender Methodenkenntnisse sowie die mangelnde Bereitschaft, Aufwand zu investieren und Risiken nicht klar festlegen zu wollen, findet in Unternehmen meist keine Quantifizierung statt.

Im Bereich des Datenschutzes werden daher größtenteils praxisnahe Informationen herangezogen, die auf Verarbeitungstätigkeiten angewendet werden können.

Bei der Zusammenfassung können Risiken mit gleicher Ursache, wie zum Beispiel der Ausfall eines IT-Systems für mehrere Verarbeitungstätigkeiten gelten, sodass bei einer Gesamtzusammenfassung die Wichtigkeit der Verfügbarkeit des IT-Systems erhöht wird.

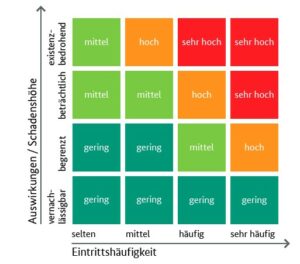

Bei der Risikobeurteilung und ‑bewertung werden sämtliche Risiken in verschiedene Stufen eingeordnet, wie zum Beispiel ein normales, hohes oder sehr hohes Risiko. Dies erfolgt meist mit einer Matrix:

Mit der Risikobewertung begründen Sie Ihre Entscheidungen zum Umgang mit möglichen Gefährdungen. Zusätzliche technische und organisatorische Maßnahmen müssen bei einem hohen Risiko etabliert werden, um die Eintrittshäufigkeit und/oder die Auswirkungen einer Gefährdung zu mildern. Die Matrix verdeutlicht, wie sich die Umsetzung zusätzlicher Maßnahmen auf ein Risiko auswirken werden.

Sind die Risiken erst einmal bewertet, ist es erforderlich, die Erkenntnisse der Unternehmensleitung bzw. der jeweiligen Fachbereichsleitung transparent und nachvollziehbar darzustellen. Datenschutzrisiken können dann in Beziehung zu weiteren Risiken im Unternehmen gebracht werden. Die anschließende Risikobewältigung zeigt die nächsten Schritte auf, um zum Beispiel Risiken auszuschließen, zu verlagern oder zu akzeptieren.

Je nach Risikoappetit des Unternehmens muss entschieden werden, welche der folgenden Strategien zur Bewältigung des Risikos herangezogen wird:

- - Risikovermeidung

- - Risikoreduktion

- - Risikotransfer

- - Risikoakzeptanz

Das Unternehmen durchläuft die Schritte der Risikoeinstufung und Risikobehandlung, bis die Risikoakzeptanz erreicht ist und das verbleibende Risiko mit den Unternehmenszielen vereinbar ist. Die Unternehmensleitung akzeptiert mit der Dokumentation und Freigabe die Akzeptanz der Restrisiken. Gründe für die Akzeptanz eines hohen Risikos können sein:

- - Es müssen ganz spezielle Voraussetzungen vorliegen, damit ein Schaden entsteht.

- - Es gibt keine wirksamen Gegenmaßnahmen gegen die Gefährdung und lässt sich kaum vermeiden.

- - Aufwand und Kosten übersteigen den Wert, der im Schadensfall eintritt.

Beobachten Sie Ihre Verarbeitungstätigkeiten regelmäßig, ob das Risiko der Verarbeitung immer noch korrekt eingestuft wird. Eine Veränderung der Art der Daten oder der Dienstleister machen ggf. eine Neubewertung notwendig.

In 4 Schritten zum Risikomanagement

Nachfolgend zeige ich Ihnen die 4 Schritte, wie Sie Ihr Risikomanagement gestalten und das Thema Datenschutz-Folgenabschätzung im Unternehmen umsetzen.

Schritt 1: Holen Sie einen Spezialisten an Bord — schneller geht es nicht.

Zunächst holen Sie sich einen Spezialisten, der seit vielen Jahren nichts anderes macht, als den Datenschutz im Unternehmen umzusetzen — auch mit einem Risikomanagement-Ansatz. Mit einem geringen Zeitaufwand bei Ihren internen Fachbereichen werden die erforderlichen Informationen abgefragt, um den Begriff „Risiko aus Datenschutzsicht“ zu verstehen und eine Beurteilung ihrer Verarbeitungstätigkeit durchzuführen.

Unterschätzen Sie den Aufwand bei einer eigenen Erstellung!

Risikomanagement ist ein komplexes Thema. Unterschätzen Sie daher nicht den Aufwand für die internen Beschäftigten, das Thema selbst zu arbeiten.

Meist ist eine Risikobewertung auch nicht durch eine Person durchzuführen. Das hängt von der Komplexität der Verarbeitungstätigkeit, den beteiligten IT-Systemen sowie internen und externen Ansprechpartnern ab.

Schritt 2. Definieren Sie die Begriffe im Risikomanagement.

Beim „Schaden“ geht man im Datenschutz davon aus, dass betroffene Personen zum Beispiel finanzielle, soziale oder gesundheitliche Nachteile haben können, wenn die Schutzziele des Datenschutzes verletzt werden. Bei der „Eintrittswahrscheinlichkeit“ geht es darum, wie oft und wahrscheinlich der tatsächliche Schaden eintritt.

Definieren Sie weiterhin die Begriffe „Gefährdungen“ und die Schutzziele „Integrität“, „Vertraulichkeit“ und „Verfügbarkeit“ für Ihr Unternehmen und die Begrifflichkeiten „Datenschutz-Folgenabschätzung“ sowie „umfangreiche Verarbeitung“. Ziel ist es dabei, alle am Prozess beteiligten Personen auf einen gleichen Stand zu bringen, damit die Bewertung der verschiedenen Verarbeitungstätigkeiten einheitlich erfolgt.

Wenn Sie diese beiden Schritte durchgeführt haben, wurde ein guter Anfang gemacht. Jetzt gilt es, darauf aufzubauen. Für die Erhebung der notwendigen Informationen zur Durchführung und Dokumentation einer Risikobewertung erstellen Sie eine zentrale Vorlage, die einheitlich verwendet werden sollte.

Wenn Sie sich entschieden haben, die Risikobewertung durch die Fachbereichsverantwortlichen durchzuführen, sollten Sie vorab eine kleine Schulung für die Beteiligten genehmigen. Sind nur wenige Personen beteiligt, macht eine kurze Präsentation der Thematik Sinn. So können gleich Verständnisfragen im Termin geklärt werden. Auf der rechten Seite finden Sie ein Beispiel für eine Präsentation. Im Original natürlich mit Vertonung.

Schritt 3: Führen Sie die Risikobewertung durch.

Wo Sie auch die Dokumentation erstellen: Machen Sie es einheitlich und leicht für die Zielgruppe. Mit einem einfachen Formular führen Sie die Beteiligten durch den Prozess.

Hier finden Sie die typischen Informationen, die in der Vorlage der Risikobewertung ausgefüllt werden müssen. Als Anlage sollten Sie Beispiele oder Textbausteine zur Verfügung stellen, damit die Fachbereiche zügig die Risikobewertung durchführen können.

Das Ausfüllen des Formulars kann im Team passieren, wenn mehrere Beteiligte etwas zum Risiko der Verarbeitung sagen können. Typische Beteiligte sind neben den Fachbereichsverantwortlichen auch IT-Ansprechpartner und Vertreter externer Dienstleister.

- Name der Verarbeitungstätigkeit

- Datenkategorien und Betroffenenkategorien

- Auswirkung für Betroffene bei Verlust der Schutzziele

- Eintrittswahrscheinlichkeit des Verlustes der Schutzziele

- Risikoermittlung

- Prüfung der Liste der deutschen und europäischen Datenschutz-Aufsichtsbehörden

- Prüfung der Kriterien für die Notwendigkeit einer Datenschutz-Folgenabschätzung

- Fazit

- Systematische Beschreibung der geplanten Verarbeitungsvorgänge und der Zwecke der Verarbeitung, gegebenenfalls einschließlich der von dem Verantwortlichen verfolgten berechtigten Interessen.

- Bewertung der Notwendigkeit und Verhältnismäßigkeit der Verarbeitungsvorgänge in Bezug auf den Zweck

- Bewertung der Risiken für die Rechte und Freiheiten der betroffenen Personen gemäß Absatz 1 und

- Zur Bewältigung der Risiken geplanten Abhilfemaßnahmen, einschließlich Garantien, Sicherheitsvorkehrungen und Verfahren, durch die der Schutz personenbezogener Daten sichergestellt und der Nachweis dafür erbracht wird, dass diese Verordnung eingehalten wird, wobei den Rechten und berechtigten Interessen der betroffenen Personen und sonstiger Betroffener Rechnung getragen wird.

Sollte die Verarbeitungstätigkeit nach Durchführung der detaillierten Prüfung der Verarbeitungstätigkeit immer noch ein hohes Risiko für die Rechte und Freiheiten der betroffenen Personen mit sich bringen, müssen Sie die Aufsichtsbehörde kontaktieren.

Schritt 4: Erstellen Sie eine Datenschutz-Folgenabschätzung

Sofern Sie ermittelt haben, dass Ihre Verarbeitungstätigkeit ein hohes oder sogar sehr hohes Risiko mit sich bringt, versuchen Sie durch weitere technische und organisatorische Maßnahmen die Eintrittswahrscheinlichkeit des Risikos zu minimieren.

Sollte das nicht funktionieren oder Ihre Verarbeitungstätigkeit aufgrund der Art und des Umfangs eine Datenschutz-Folgenabschätzung notwendig machen, müssen Sie eine Datenschutz-Folgenabschätzung der gesamten Verarbeitungstätigkeit durchführen. Dies kann sehr aufwändig sein und sollte von Experten begleitet werden, die sich mit der Thematik auskennen.

Führen Sie eine Datenschutz-Folgenabschätzung durch!

Sehen Sie die Durchführung einer Datenschutz-Folgenabschätzung als Projekt mit mehreren Beteiligten an. Erstellen Sie ein Projektteam und involvieren Sie Ihren Datenschutzbeauftragten frühzeitig. Folgende Punkte sollten in der Dokumentation laut Gesetz enthalten sein:

Kontinuierliche Verbesserung

Verbessern bedeutet vorrangig Probleme lösen. Probleme lösen wiederum heißt, Lernen und Anpassung. Das PDCA-Modell (Plan – Do – Check – Act) stellt die Ist-Situation des Unternehmens permanent infrage und startet im Unternehmen einen wiederkehrenden Regelkreis zur Verbesserung der Abläufe und Prozesse.

Auch beim Risikomanagement muss eine Aktualisierung und feste Einbindung im Gestaltungsprozess von Geschäftsprozessen erfolgen.

Bleiben SIe aktuell!

Erstellen auch Sie einen Regelkreis, damit das Risikomanagement aktuell bleibt. Prüfen Sie, ob es am Markt mittlerweile bessere bzw. noch einfachere Methoden gibt, um ein Risiko im Datenschutz zu bestimmen.

Sie benötigen Unterstützung bei dem „Risikomanagement“ und der Datenschutz-Folgenabschätzung?

Festlegung von Art, Umfang und Form des Risikomanagements im Datenschutz

Festlegung der Ansprechpartner, Schulung, Entwurf und Freigabe

Aktualisierung und Anpassung der Risikomanagements

Prüfung der Aktualität und Richtigkeit des Risikomanagements.

Häufig gestellte Fragen zum Risikomanagement und Datenschutz-Folgenabschätzung

Jedes Unternehmen, welches personenbezogene Daten regelmäßig verarbeitet, hat die gesetzliche Pflicht, ein Risikomanagement zu erstellen. Da immer noch viel Unsicherheit in diesem Thema besteht, finden Sie hier ein paar Antworten auf die häufigsten Fragen:

Die DSGVO verpflichtet Unternehmen, angemessene und wirksame Maßnahmen zum Schutz personenbezogener Daten zu etablieren. Für eine Beurteilung, welche Maßnahmen getroffen werden müssen oder ob vorhandene Maßnahmen ausreichend sind, ist eine Risikoanalyse erforderlich. Risiken, die sich zum Beispiel aus einem unbefugten Zugriff auf Personaldaten ergeben könnten, müssen erkannt und bewertet werden. Reichen die vorhandenen Schutzmaßnahmen aus oder müssen die Maßnahmen optimiert oder erweitert werden? Die Risikoanalyse wird zum Messinstrument für eine datenschutzkonforme Verarbeitung personenbezogener Daten.

Vor der Risikobewertung ist zu prüfen, ob die Verarbeitungstätigkeit ordnungsgemäß dokumentiert worden ist und die Datenschutzgrundsätze erfüllt sind. Dazu gehören folgende Punkte:

- - Rechtmäßigkeit, Verarbeitung nach Treu und Glauben, Transparenz

- - Zweckbindung

- - Datenminierung

- - Richtigkeit

- - Speicherbegrenzung

- - Integrität und Vertraulichkeit

- - Nachweisbarkeit

Bei einer Identifikation der Risiken für betroffene Personen findet man in der DSGVO folgende Beispiele

- - Diskriminierung

- - Identitätsdiebstahl oder ‑betrug

- - finanzieller Verlust

- - Rufschädigung,

- - wirtschaftliche oder gesellschaftliche Nachteile

- - Erschwerung der Rechtsausübung und Verhinderung der Kontrolle durch betroffene Personen

- - Ausschluss oder Einschränkung der Ausübung von Rechten und Freiheiten

- - Profilerstellung oder ‑nutzung durch Bewertung persönlicher Aspekte

- - körperliche Schäden infolge von Handlungen auf der

Grundlage fehlerhafter oder offengelegter Daten

Folgende Ereignisse können bei betroffenen Personen zu einem Schaden führen:

- - unbefugte oder unrechtmäßige Verarbeitung

- - Verarbeitung wider Treu und Glauben

- - für den Betroffenen intransparente Verarbeitung

- - unbefugte Offenlegung von und Zugang zu Daten

- - unbeabsichtigter Verlust, Zerstörung oder Schädigung von Daten

- - Verweigerung der Betroffenenrechte

- - Verwendung der Daten durch den Verantwortlichen zu

Zwecken, die nicht rechtmäßig sind - - Verarbeitung von Daten, die nicht angefordert wurden

- - Verarbeitung nicht richtiger Daten,

- - Verarbeitung über die Speicherfrist hinaus.

Weitere Gefährdungen ergeben sich aus dem Bereich der Informationssicherheit, die oben im Video dargestellt werden.

Unterschätzen Sie den Aufwand einer Risikobewertung nicht. Planen Sie genügend Zeit und Ressourcen aus allen beteiligten Fachbereichen ein.

Aufgedeckte Mängel und deren Behebung können ebenfalls Zeit und Aufwände mit sich bringen.

Fazit: Eine Risikoanalyse ist stark abhängig von Verarbeitungstätigkeit, den erforderlichen Beteiligten und den notwendigen IT-Systemen und Schnittstellen.

Nehmen Sie mit mir Kontakt für eine Kosten- und Aufwandsschätzung Ihres Risikomanagements auf.

Eine Datenschutz-Folgenabschätzung ist erforderlich, wenn die Verarbeitung voraussichtlich ein hohes Risiko für die Rechte und Freiheiten natürlicher Personen zur Folge hat.

Der Aufwand ermittelt sich unter anderem an der Komplexität der Verarbeitungstätigkeit, der involvierten Beteiligten und der Anzahl der IT-Systeme und Schnittstellen.

Grundsätzlich müssen Sie für die Erstellung eher in Tagen als in Stunden denken. Für eine Abschätzung der Erstellung einer Datenschutz-Folgenabschätzung melden Sie sich gerne bei mir.

Eine Datenschutz-Folgenabschätzung (DSFA) ist eine datenschutzrechtliche Detailanalyse einer Verarbeitungstätigkeit. Der Verantwortliche der Datenverarbeitung ist für die Erstellung der DSFA zuständig. Dabei sollte ein Projektteam gebildet werden, weil technische, funktionale, datenschutzrechtliche und organisatorische Aspekte berücksichtigt werden müssen. Der Datenschutzbeauftragte ist dabei hinzuzuziehen.

Eine DSFA muss mindestens enthalten: eine systematische Beschreibung der geplanten Verarbeitungsvorgänge und der Zwecke der Verarbeitung, gegebenenfalls einschließlich der von dem für die Verarbeitung Verantwortlichen verfolgten berechtigten Interessen.

Weitere Details siehe oben.

Der Verantwortliche stellt der Aufsichtsbehörde folgende Informationen zur Verfügung:

- - Angaben zu den jeweiligen Zuständigkeiten des Verantwortlichen und weiteren Beteiligten

- - die Zwecke und die Mittel der beabsichtigten Verarbeitung

- die zum Schutz der Rechte und Freiheiten der betroffenen Personen vorgesehenen Maßnahmen und Garantien

- ggf. die Kontaktdaten des Datenschutzbeauftragten

- die Datenschutz-Folgenabschätzung

- alle sonstigen von der Aufsichtsbehörde angeforderten Informationen.

Wenn Sie eine professionelle Unterstützung im Bereich Risikomanagement suchen, sollten wir uns kennenlernen!

Finden Sie hier eine Auswahl von Dienstleistungen. Mit einen Klick auf die Schaltfläche erhalten Sie mehr Informationen

Datenschutzberater DSGVO

Mit einer modernen Beratung im Bereich Datenschutz und Informationssicherheit sparen Sie interne Ressourcen und setzen Ihr Projekt zeitnah um. Ich biete stundenweise eine Datenschutzberatung von A‑Z.

Datenschutzbeauftragter DSGVO

Informationssicherheitsbeauftragter

Ich berate Sie in allen Bereichen der Informationssicherheit. Schützen Sie Ihre Daten vor den Gefährdungen dieser Zeit nach dem Stand der Technik nach bewährten Methoden. Erfüllen Sie die Anforderungen des IT-Grundschutzes?

Datenschutzkonforme Website

Benötigen Sie regelmäßige Reports über alle Websites inkl. Unterseiten, auch in englischer Sprache? Hätten Sie gerne eine aktive Information, wenn sich die Rechtslage ändert und Sie aktiv werden müssen. Ich biete praxisnahe Maßnahmen zur Optimierung!

Videoüberwachung DSGVO

Datenschutz-Schulungen DSGVO

Praxisnahe Schulungen im Datenschutz und in der Informationssicherheit sind für Unternehmen unerlässlich. Ich biete Präsenz-Veranstaltungen, Webinare und E‑Learning-Kurse an. Schulen Sie Ihre Beschäftigten zielgruppengenau und passend auf Ihr Unternehmen.

Preise Datenschutz und Informationssicherheit

Kundenstimmen

Zufriedene Kunden empfehlen meine Dienstleistung weiter. Überzeugen Sie sich.

Mit einer hohen datenschutzrechtlichen, organisatorischen und sicherheitsrelevanten Kompetenz hat Herr Niehoff unser Unternehmen schnell und mit außerordentlicher Unterstützung bei der Umsetzung der DSGVO unterstützt. Das Coaching hat sich bezahlt gemacht.

Sie schaffen es, dieses Thema so interessant zu verpacken, dass ich trotzdem am Ende mit einem Lächeln aus den Meetings gehe.

Nach dem ersten Start haben wir schnell gemerkt, dass es ohne professionelle Hilfe nicht weitergeht. Herr Niehoff hat uns hier auf die richtige Spur gebracht und wir uns auch in Zukunft weiter unterstützen. Vielen Dank für die super schnelle Reaktion und Hilfe in der Krise! Wir freuen uns auch in Zukunft einen starken Partner an der Seite zu haben! Karsten Lorenzen, Geschäftsführer Testexperten KLE GmbH

Kontakt

- Direkte Betreuung

- Unterstützung im Risikomanagement und der Datenschutz-Folgenabschätzung

- Direkt verfügbar

Buchen Sie ein kostenfreies Erstgespräch uns lassen Sie über Ihre Auftragsverarbeitung sprechen.